DDoS-Abwehr

Abwehrtechniken für die größten Internetangriffe

Bei Distributed-Denial-of-Service-Angriffen nutzen Hacker mehrere Vektoren. Meistens wird über verteilte Geräte angegriffen. Angreifer:innen können zahlreiche auf der ganzen Welt verteilte Computer und weitere Geräte benutzen, wie Kameras, DVRs, IoT und mehr, die dann ein sogenanntes Botnet bilden. Angriffe dieser Art können eine ganze Infrastruktur überlasten, bevor sie überhaupt ihren Zielserver erreichen. Von einem einzelnen User oder einem einzigen Ort aus lässt sich die Situation dann nicht mehr bewältigen. Im Kampf gegen DDoS-Angriffe setzt OVHcloud auf eine Kombination aus globaler Präsenz, Over-Provisioning der Netzwerkkapazität, dezentralen Erkennungsmethoden und leistungsstarken Filtergeräten. Wir verfügen über langjährige Erfahrung und setzen die neuesten Innovationen ein. Auf dieser Grundlage bieten wir Ihnen ein System, mit dem Sie sich auf das konzentrieren können, was Ihnen wichtig ist, ohne sich um Netzwerkangriffe sorgen zu müssen.

Vor der Abwehr

Analyse und Erkennung

Netzwerkangriffe können mithilfe von Echtzeitanalysen der von Routern gesendeten Daten (Netflow, Sflow oder andere Protokolle) entdeckt werden. Bei Erkennung von verdächtigem Traffic leiten die internen Routing-Mechanismen den Traffic zwecks eingehenderer Analyse und präziser Filterung über verteilte VAC-Nodes (von Vacuuming) um.

Genauere Betrachtung

Sobald Traffic auf unsere VAC-Infrastruktur-Nodes geleitet wird, erfolgt eine umfassende Analyse. Dies geschieht gleichzeitig in allen unseren Rechenzentren, sodass die Verarbeitungsleistung aller Regionen (mehr als 17 Tbit/s Stand 2021) kombiniert wird. Um das beste Qualitätsniveau zu gewährleisten, richten wir mehrere Netzwerkverbindungen pro Region ein und lassen die Netzwerkkapazität überdimensioniert. So können wir Angriffe verarbeiten, ohne dabei legitime Aktivitäten zu beeinträchtigen.

Effektive Abwehr

Schließlich besteht die Abwehr in einer mehrstufigen Filterung, sodass nur legitimer Traffic einen Server erreicht. Das ist der komplizierteste und schwierigste Teil. Wir haben ihn unter Verwendung der bekannten ACL-Technologie mit Innovationen auf der x86-Architektur und Code-Implementierung auf ultraschnellen FPGA-Chips konzipiert.

DDoS-Abwehr bei OVHcloud

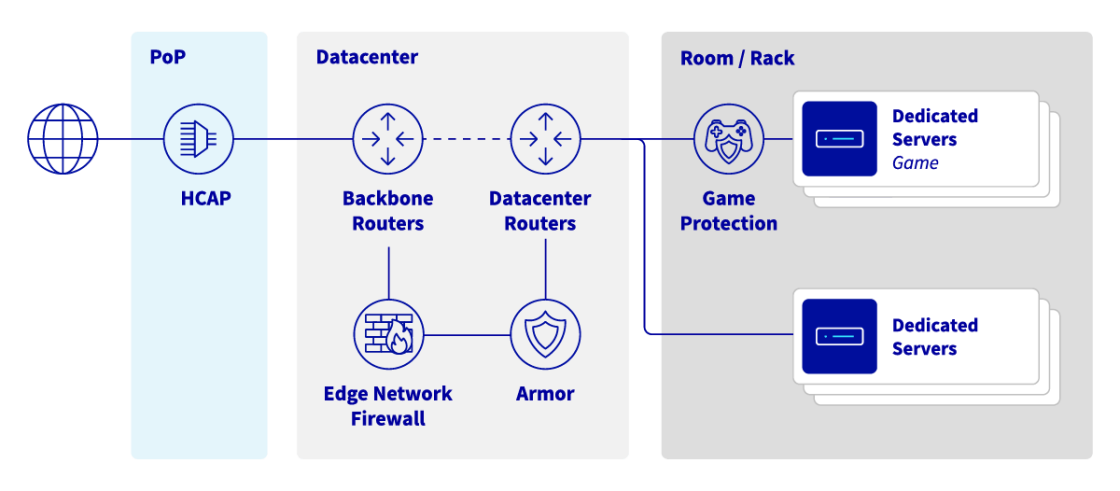

Wenn eine Anfrage oder ein einfaches Netzwerkpaket aus dem Internet kommt, sehen wir es zuerst im Präsenzpunkt (PoP). Hier befinden sich die Verbindungen des OVHcloud Netzwerks mit anderen Anbietern. Für den besten Schutz installieren wir an diesen Orten Hardware Client Amplitude Policers (HCAP), eine Komponente des globalen DDoS-Schutzsystems. Die Pakete werden dann innerhalb unseres Backbone-Netzwerks geroutet und an unsere Rechenzentren ausgeliefert.

OVHcloud Rechenzentren sind mit einem speziellen und hochleistungsfähigen Hardware-Stack ausgestattet, darunter ein VAC-Node für den DDoS-Schutz. Diese Schutzstruktur funktioniert lokal wie global: Im Falle eines großangelegten Angriffs kann sie sich auf andere Orte entladen. Die Pakete können direkt zu den Racks und Servern eines Rechenzentrums geleitet werden. Handelt es sich um verdächtigen Traffic, werden mit VAC detaillierte Analysen durchgeführt und Abwehrmaßnahmen ergriffen.

Produkte mit zusätzlichem Schutz auf der Anwendungsebene wie die Bare-Metal-Reihe „Game“ mit Game DDoS-Schutz verfügen über ein zusätzliches Filterungssystem, das nah am Dienst selbst arbeitet. So wird ein tiefgehendes Verständnis der Anwendungen und eine präzise Abwehr von Angriffen ermöglicht.

HCAP

Hardware Client Amplitude Policer (HCAP) ist die erste Komponente in der Verteidigungslinie und schützt die Dienste aller Kund:innen. Bei Bedarf können die VAC-Nodes des Rechenzentrums geleert werden, um bei einem Angriff die optimale Performance und Lastverteilung zu gewährleisten. Auch die Durchsatzraten lassen sich so begrenzen.

Edge Network Firewall

Die Edge Network Firewall ist die erste Komponente des VAC. Diese Lösung senkt die Anfälligkeit für Angriffe auf Netzwerkebene aus dem öffentlichen Netzwerk. Sie wird automatisch aktiviert, sobald ein DDoS-Angriff beginnt. Kundenseitig lassen sich bis zu 20 Unterregeln konfigurieren, um Pakete abgestimmt auf die Aktivität Ihres Servers genauer zu filtern. Jede Regel stellt eine spezifische Berechtigung dar, mit der Sie den Schutz für Ihren Dienst optimieren und die Netzwerkbandbreite innerhalb eines Rechenzentrums sichern können. Diese Firewall wird automatisch aktiviert, sobald ein DDoS-Angriff beginnt, und bleibt es für die Dauer des Angriffs. Sie lässt sich auch als dauerhaft aktiviert konfigurieren. Diese Anleitung beschreibt die Konfiguration von Regeln.

Armor

Die Armor-Hardware sorgt mittels erweiterter Bedrohungserkennung und Filterung dafür, dass die Serverressourcen (hauptsächlich CPU-Zyklen) nicht überlastet werden. Sie wird aktiv, wenn Angreifer:innen eine Verstärkungstechnik (wie DNS-oder NTP-Verstärkung) anwenden, aber auch bei IP-Spoofing oder Reflection-Angriffen. Darüber hinaus trägt sie zur Abwehr der ausgeklügeltsten Angriffe bei (zum Beispiel TCP/SYN/Cookie-Authentifizierungs-Handshake, Erkennung von „Zombies“, TCP/UDP/GRE/AH/ESP-Floods und mehr).

Sind Sie startklar?

Erstellen Sie einen Account und starten Sie Ihre Dienste in nur wenigen Minuten.

Mehr zum Thema Abwehr

Wie sieht die Abwehr aus?

Das automatische Bereinigungszentrum von OVHcloud gewährleistet die Abwehr. Hier untersucht unsere fortschrittliche Technologie die Datenpakete gründlich. Bösartiger Traffic wie DDoS oder andere bekannte Schwachstellen werden entfernt; legitimer Traffic kommt durch.

Was ist VAC?

Der VAC ist ein grundlegender Bestandteil unserer DDoS-Schutz-Infrastruktur. Dabei kombinieren wir verschiedene Technologien zum Schutz vor DDoS-Angriffen, die wir ständig weiterentwickeln. VAC filtert den eingehenden Traffic, sodass nur erwünschte Datenpakete Ihren Server erreichen. Unrechtmäßiger Traffic wird hingegen blockiert. VAC umfasst die Edge Network Firewall sowie Armor-Komponenten.

Kann ich meine Edge Network Firewall (ENF) individuell anpassen?

Ja. Sie können Filterregeln im OVHcloud Kundencenter oder über eine API erstellen. Auf Basis bestimmter Protokolle können Sie Regeln zum Zulassen oder Verweigern definieren. Bei aktiver Edge Network Firewall werden diese Regeln automatisch angewandt. Das gilt auch bei Auslösung der automatischen Abwehr. So können Sie die Firewall-Regeln Ihres Servers an den Netzwerk-Edge auslagern und die Netzwerkverbindung vor Überlastung schützen. Weitere Informationen zur Konfiguration der Edge Network Firewall finden Sie in diesem Guide: „Konfiguration des Firewall Network“.

Wie kann ich feststellen, ob mein Dienst Ziel eines DDoS-Angriffs wurde?

Wenn ein Angriff auf Ihre Dienste erkannt wird, erhalten Sie eine Benachrichtigung per E-Mail. Sie können die Entwicklung der Lage über das OVHcloud Kundencenter verfolgen. Dort sehen Sie auch entsprechende Statistiken. Wenn der Angriff vorbei ist, werden wir Sie auch darüber per E-Mail benachrichtigen. Falls Sie befürchten, dass Ihre Dienste Ziel eines DDoS-Angriffs sind oder waren, oder Ihre User Leistungseinbußen wahrnehmen, wenden Sie sich bitte an den OVHcloud Support.