Mitigação DDoS

Técnicas de mitigação para os maiores ataques na Internet

Os ataques distribuídos de negação de serviço utilizam vários vetores para que os hackers sejam bem-sucedidos. O mais popular é a distribuição de dispositivos de ataque. Um atacante pode utilizar um grande número de computadores (ou outros dispositivos como câmaras, DVR, IoT...), normalmente conhecidos como botnets, espalhados por todo o mundo. Este tipo de ataque pode saturar uma infraestrutura inteira antes mesmo de atingir o servidor-alvo, tornando a situação totalmente incontrolável num único ponto de destino ou por um único utilizador. Para combater os ataques DDoS, a OVHcloud utiliza uma poderosa combinação: uma presença mundial, o sobreprovisionamento da capacidade de rede, a lógica de deteção distribuída, bem como dispositivos de filtragem de alto desempenho. Com base na experiência e nas últimas inovações, oferecemos um sistema que lhe permite concentrar-se no que é mais importante para si, para que não tenha de se preocupar com ataques à rede.

Antes da mitigação

Analisar e detetar

É possível detetar ataques de rede utilizando uma análise em tempo real dos dados enviados pelos routers (netflow, sflow ou outros protocolos). Se for detetado tráfego suspeito, os mecanismos de encaminhamento interno redirecionam o tráfego através de vários nós VAC distribuídos (por aspiração) para uma análise mais profunda e uma filtragem precisa.

Melhor visão

Uma vez encaminhado o tráfego para os nós da nossa infraestrutura VAC, realiza-se uma análise aprofundada. Isto acontece em simultâneo em todos os nossos datacenters, pelo que se combina a potência de processamento de todas as regiões (mais de 17 Tbps a partir de 2021). Para garantir o melhor nível de qualidade, estabelecemos múltiplas ligações de rede por região e mantemos a capacidade da rede sobreaprovisionada. Isto dá-nos a possibilidade de processar ataques sem afetar atividades legítimas.

Mitigação real

Por fim, a mitigação consiste numa filtragem de tráfego multietapas, para que apenas o tráfego legítimo chegue a um servidor. Esta é a parte mais complicada e constitui o trabalho mais difícil. Para isso, recorremos à célebre tecnologia ACL, com inovações na arquitetura x86 e na implementação de código em chips FPGA ultrarrápidos.

Como se realiza a mitigação DDoS na OVHcloud

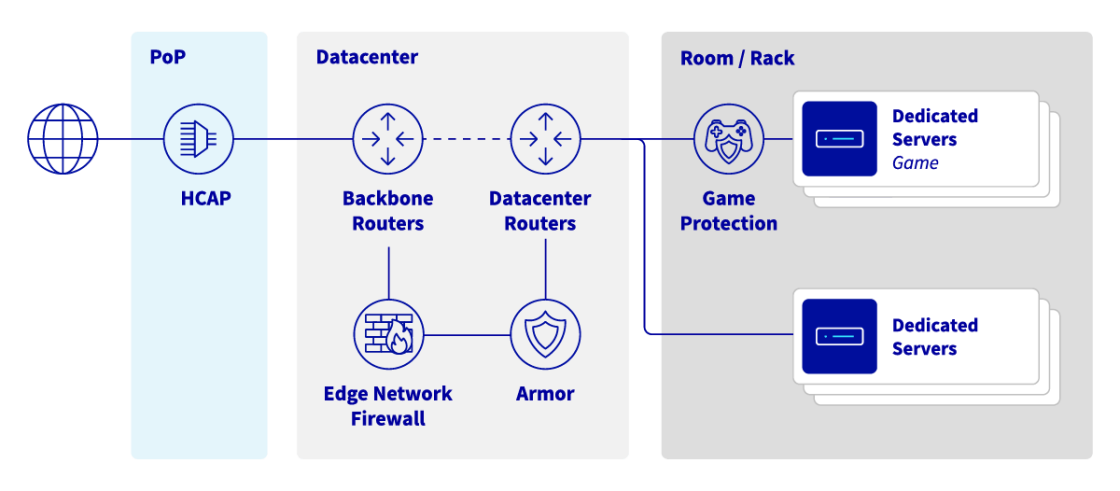

Quando provém da Internet um pedido ou um simples pacote de rede, o primeiro ponto em que o podemos ver é no interior do Point-of-Presence (PoP) – o local onde a rede da OVHcloud se liga a outros fornecedores. Para uma proteção ideal, instalamos Hardware Client Amplitude Policiers (HCAP) – um componente de um sistema global Anti-DDoS. Além disso, os pacotes são encaminhados dentro da nossa rede de backbone e entregues aos nossos datacenters.

Os datacenters da OVHcloud estão equipados com um stack de hardware especial e de alto desempenho, que inclui um nó de mitigação VAC DDoS. Isto funciona não só para a proteção local, mas também como parte de um sistema global, o que significa que pode descarregar para outros locais durante grandes ataques. Os pacotes podem ir diretamente para os racks e servidores de um datacenter, ou através de análises aprofundadas e de mitigação por parte do VAC, no caso de tráfego suspeito.

Por último, mas não menos importante, para os produtos com proteção adicional ao nível da aplicação (como a gama Bare Metal Game, com a Game DDoS Protection) existe um sistema de filtragem adicional que funciona perto do próprio serviço para uma compreensão aprofundada da aplicação e uma mitigação fina do tráfego de ataque.

HCAP

O Hardware Client Amplitude Policer (HCAP) é o primeiro componente na linha de defesa que protege os serviços de cada cliente. Pode descarregar os nós VAC do datacenter, se necessário, para obter o melhor desempenho e a melhor distribuição de carga durante o ataque. Caso necessário, ele também poderá funcionar como um componente de limitação do débito.

A Edge Network Firewall

Sendo o primeiro componente do VAC, a Edge Network Firewall é uma solução que limita a exposição a ataques de camada de rede provenientes da rede pública. Ativa-se automaticamente assim que tem início um ataque DDoS. É possível configurar até 20 regras de subconjuntos do lado do cliente, que filtrarão os pacotes com uma maior precisão, adaptada à atividade do servidor. Cada regra é uma autorização específica que pode utilizar para otimizar a proteção do seu serviço (e proteger a largura de banda da rede num datacenter). Esta firewall é desencadeada automaticamente sempre que começa um ataque DDoS e permanece ativa durante todo o período de ataque (é igualmente possível configurá-la para estar sempre ativa). Este guia técnico ajudá-lo-á a configurar regras.

Armor

O hardware Armor realiza uma deteção avançada de ameaças e uma filtragem que impede que os recursos de um servidor (principalmente os ciclos da CPU) fiquem saturados. Intervém se um atacante utilizar uma técnica de amplificação (amplificação de DNS ou amplificação NTP), spoofing de IP ou vetores de ataque de reflexão. Também ajuda a mitigar os ataques mais avançados (incluindo, entre outros: handshake TCP/SYN/cookie auth, deteção de zombies, mitigações de inundação TCP/UDP/GRE/AH/ESP/... e outros).

Pronto para começar?

Crie uma conta e lance os seus serviços em minutos.

Saber mais sobre mitigação

O que é mitigação?

O processo de mitigação consiste no centro de depuração automático da OVHcloud. É aqui que a nossa tecnologia avançada analisa minuciosamente os pacotes e é aqui que o tráfego malicioso (DDoS ou outras vulnerabilidades conhecidas) é removido, permitindo a passagem de tráfego legítimo.

O que é o VAC?

O VAC é uma parte essencial da nossa Infraestrutura Anti-DDoS e é uma combinação de diferentes tecnologias em constante desenvolvimento, concebidas para mitigar os ataques DDoS. O VAC permite filtrar o tráfego de entrada, de modo que apenas os pacotes de dados legítimos passem e cheguem ao seu servidor, enquanto que o tráfego ilegítimo é bloqueado. O VAC inclui, nomeadamente, uma Edge Network Firewall e os componentes Armor.

Posso personalizar a minha Edge Network Firewall (ENF)?

Sim, pode criar regras de filtragem na Área de Cliente OVHcloud ou através de uma API. Pode definir regras allow ou deny com base em protocolos específicos. Essas regras serão aplicadas automaticamente se a Edge Network Firewall estiver ativa ou quando a mitigação automática for acionada. Assim, poderá fazer o offload da firewall do seu servidor (iptables), protegendo assim a ligação da rede de uma eventual saturação. Para obter mais informações sobre como configurar a Edge Network Firewall, leia o seguinte guia: Configuração da Firewall Network.

Como saber se o meu serviço foi atacado por DDoS?

Quando um ataque for detetado nos seus serviços, receberá uma notificação por e-mail. Pode acompanhar o progresso da situação através da Área de Cliente OVHcloud, que lhe fornecerá estatísticas. Além disso, quando o ataque terminar, iremos notificá-lo por outro e-mail. Se pensar que os seus serviços foram alvo de um ataque DDoS e que os seus utilizadores estão a sofrer uma degradação do desempenho, não hesite em contactar o Apoio ao Cliente OVHcloud, que poderá verificar a situação.