Qu’est-ce que la gestion du cycle de vie des données ?

De la création au stockage en passant par le partage et la suppression, le cycle de vie des données (Data lifecycle management ou DLM) offre un cadre de gestion efficace des données tout au long de leur vie. Des solutions dédiées automatisent chaque étape requise avec un framework DLM, aidant ainsi les entreprises à assurer la sécurité, la précision et la disponibilité permanentes de leurs données.

Qu’est-ce que la gestion du cycle de vie des données ?

Avec d'énormes volumes de données créées par les entreprises, un cadre solide s’avère crucial pour la gestion de chacune d’entre elles. La gestion du cycle de vie des données introduit les meilleures pratiques pour chaque phase de l’existence d'un ensemble de données. Cela concerne notamment leur production, leur nettoyage, leur traitement, leur gestion, leur protection, leur gouvernance et leur suppression.

Entièrement personnalisables en fonction des besoins spécifiques de l’entreprise en matière de cycle de vie des données, les frameworks DLM sont essentiels à une époque où les données affluent de sources multiples, notamment les points de vente, les médias sociaux et plus encore. La gestion du cycle de vie des données permet à toute entreprise de compter en permanence sur des informations précises, fiables et disponibles à chaque étape. Cette gestion du cycle de vie des données vous aide à prendre des décisions commerciales plus éclairées, à identifier les opportunités de croissance et à protéger les données essentielles, ainsi que la réputation de votre marque, contre les acteurs malveillants.

Quels sont les 3 principaux objectifs de la gestion du cycle de vie des données ?

L'adoption d'une approche globale des données permet à toute entreprise souhaitant aller de l'avant d'atteindre ces objectifs cruciaux :

Sécurité assurée

Garantir la disponibilité

S’assurer que seules les personnes autorisées peuvent accéder aux données au fur et à mesure des besoins, tout en mettant en place des restrictions pour bloquer toute action non autorisée qui pourrait nuire aux règles de continuité et de protection des données.

Assurer l’intégrité

Les données évoluent tout au long de leur cycle de vie, ce qui introduit le risque que les parties prenantes travaillent avec des ensembles de données obsolètes et disparates. Une gestion efficace du cycle de vie des données permet à une entreprise de n’utiliser que les ensembles de données les plus récents et les plus précis. Ainsi, les collaboratrices et collaborateurs travaillent en permanence avec les bonnes informations.

Quelles sont les 5 étapes de la gestion du cycle de vie des données ?

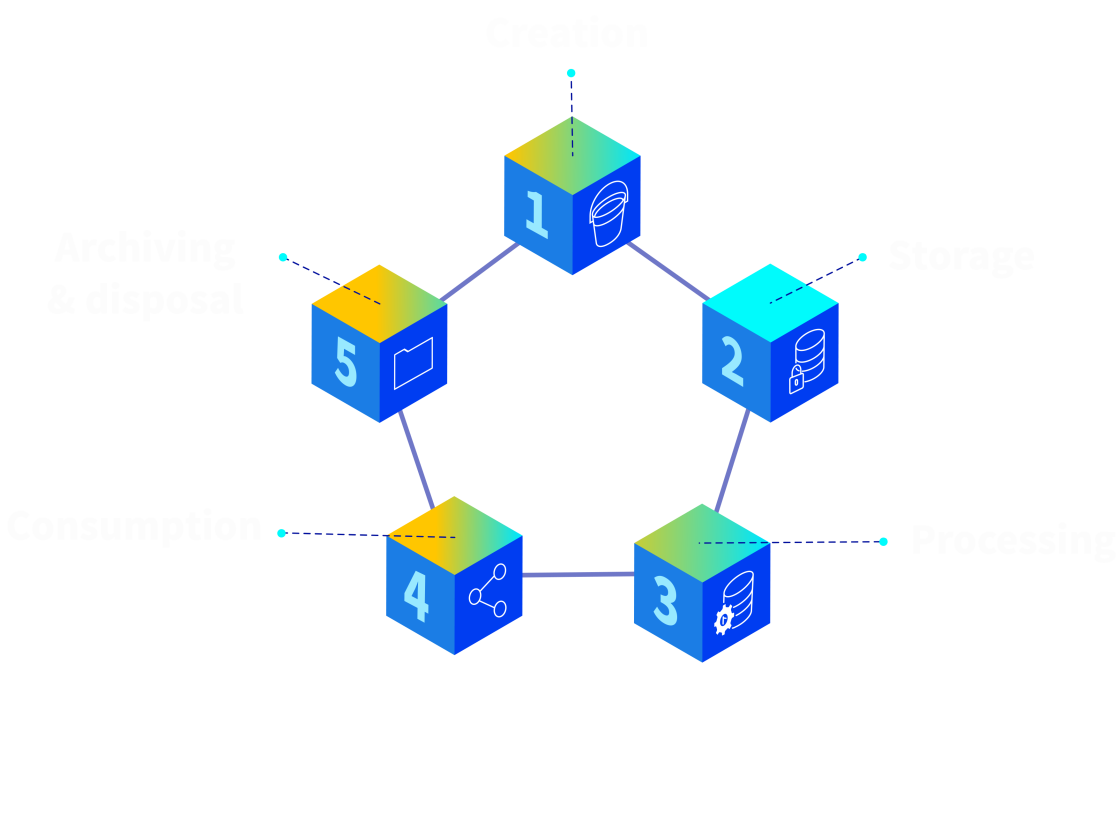

Pour donner un sens à la gestion de votre cycle de vie, il existe cinq étapes clés qui couvrent le parcours de vos données, de leur création à leur suppression. Voici comment elles se répartissent :

1. Data Processing

Les données sont partout. Il suffit de penser aux applications, à la saisie de données, aux médias sociaux, aux enquêtes, à l'IoT et plus encore. À ce stade de la gestion du cycle de vie des données, l’entreprise décide quelles sources de données doivent être intégrées et lesquelles doivent être supprimées. Les données des sources finalisées sont rassemblées dans des formats standardisés (ainsi que les métadonnées) en fonction du type de données afin d’être prêtes à être stockées, gérées et utilisées correctement.

Pour assurer l'intégrité du cycle de vie des données, ces dernières sont entièrement vérifiées et nettoyées afin que seules des informations précises et à jour soient utilisées. L'une des principales phases de la sécurisation du cycle de vie des données, à savoir les politiques et les règles, est désormais définie. Les données doivent-elles être mises à la disposition des équipes (données internes générales) ou uniquement de certains services ou partenaires (données potentiellement sensibles) ? Il s’avère également crucial de tenir compte de la confidentialité des données à ce stade précoce de la gestion de leur cycle de vie : tout stockage et toute utilisation des données personnelles doivent en effet répondre aux exigences réglementaires existantes.

2. Stockage des données

Les données sont migrées vers le cloud ou un nouvel environnement de stockage. Les données structurées (comme les noms, les dates et les adresses) sont généralement stockées dans des bases de données relationnelles SQL. Dans le même temps, les données non structurées (comme les publications sur les médias sociaux, les vidéos et les fichiers audio) sont hébergées dans des bases de données NoSQL ou non relationnelles.

Chaque jeu de données est entièrement indexé pour assurer que les solutions, y compris les CRM ou les ERP, peuvent « comprendre » comment traiter les données intégrées et les présenter correctement tout au long de leur cycle de vie. Qu’importe le type de données, les vulnérabilités en matière de sécurité sont vérifiées avant toute utilisation. Des systèmes sont également mis en place pour fournir des options de sauvegarde et de récupération des données en cas de piratage, de violation ou d'altération de l’information.

3. Utilisation des données

4. Archivage des données

Les données atteignent maintenant un point où elles ne sont plus utiles au quotidien dans le cycle de vie de l'analyse des données. Une approche efficace pour la gestion du cycle de vie des données recommande que ces dernières soient archivées de manière sécurisée sur le long terme, via une « archive inactive », mais conservées au cas où elles seraient nécessaires à des fins de reporting, de conformité, d'audit ou à d'autres fins à un stade ultérieur. Dans le cadre d’une gestion du cycle de vie des données réussie, des paramètres sont également définis pour le processus d’archivage afin de définir où et combien de temps les données archivées doivent être conservées avant d’être détruites.

5. Suppression des données

Les données atteignent la fin de leur cycle de vie et occupent maintenant de l'espace de stockage qui pourrait être attribué à de nouveaux flux de données. Les données archivées peuvent désormais être supprimées définitivement. Comme pour la création et l'intégration de données, toutes celles marquées pour suppression doivent être détruites en toute sécurité. Cela garantit que toutes les exigences réglementaires relatives à la protection des données sont toujours respectées. Il s’agit de l’une des phases les plus importantes du cycle de vie de la sécurité des données.

OVHcloud et la gestion du cycle de vie des données

Nous proposons plusieurs solutions axées sur la data, conçues pour vous aider à mettre en œuvre et à maintenir votre cadre de gestion du cycle de vie des données. Des services d'archivage à froid au stockage évolutif pouvant accueillir de grands ensembles de données, OVHcloud vous aide à maintenir vos informations à jour, accessibles et sécurisées.

*S3 est une marque déposée appartenant à Amazon Technologies, Inc. Les services d’OVHcloud ne sont pas sponsorisés, approuvés ou affiliés de quelque manière que ce soit par Amazon Technologies, Inc.